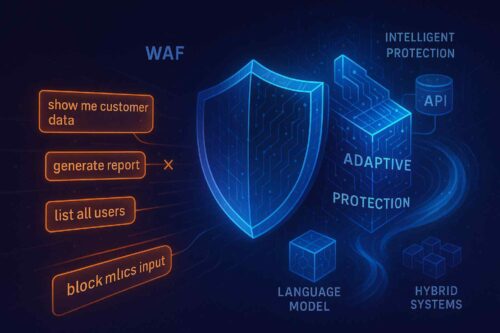

Prompt injection y agentes: el problema no es el prompt, es la identidad

En agosto de 2025, investigadores de Persistent Security documentaron una vulnerabilidad en GitHub Copilot que permitía comprometer por completo la máquina de un desarrollador. El mecanismo era deceptivamente sencillo: instrucciones maliciosas incrustadas en un archivo README —texto que el agente procesaba como parte normal de su tarea— lograban que Copilot modificara su propio archivo de … Leer más